経営情報システム

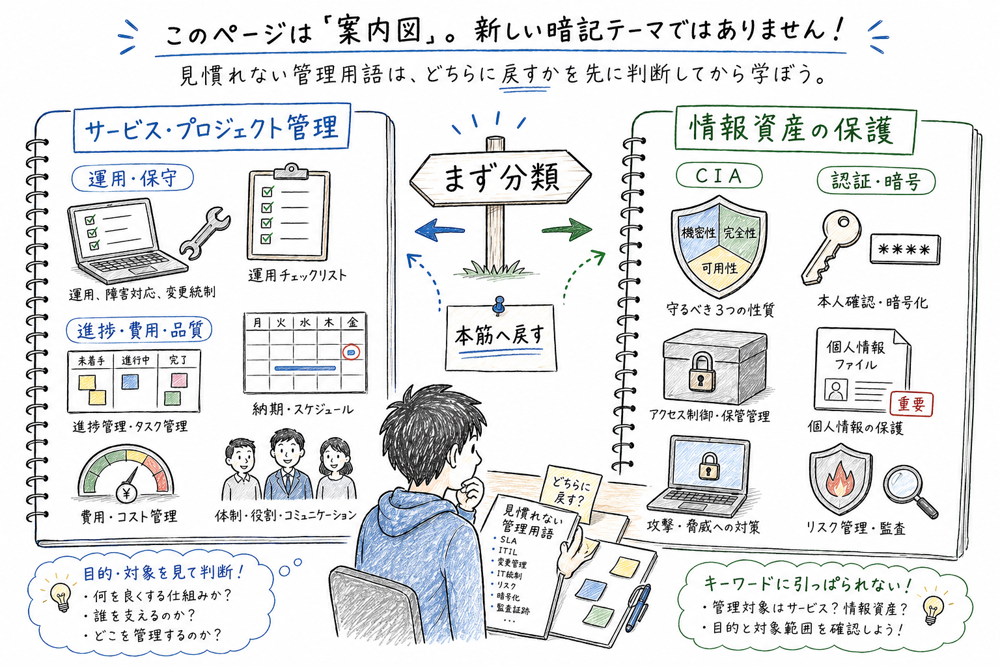

最優先情報セキュリティ(機密性・完全性・可用性、リスク管理、サイバー攻撃対策、個人情報保護、ISMS)

CIA、リスク管理、攻撃手法、暗号、認証、個人情報保護、ISMSを最厚で扱う。

情報セキュリティ

この章で覚えておきたいこと

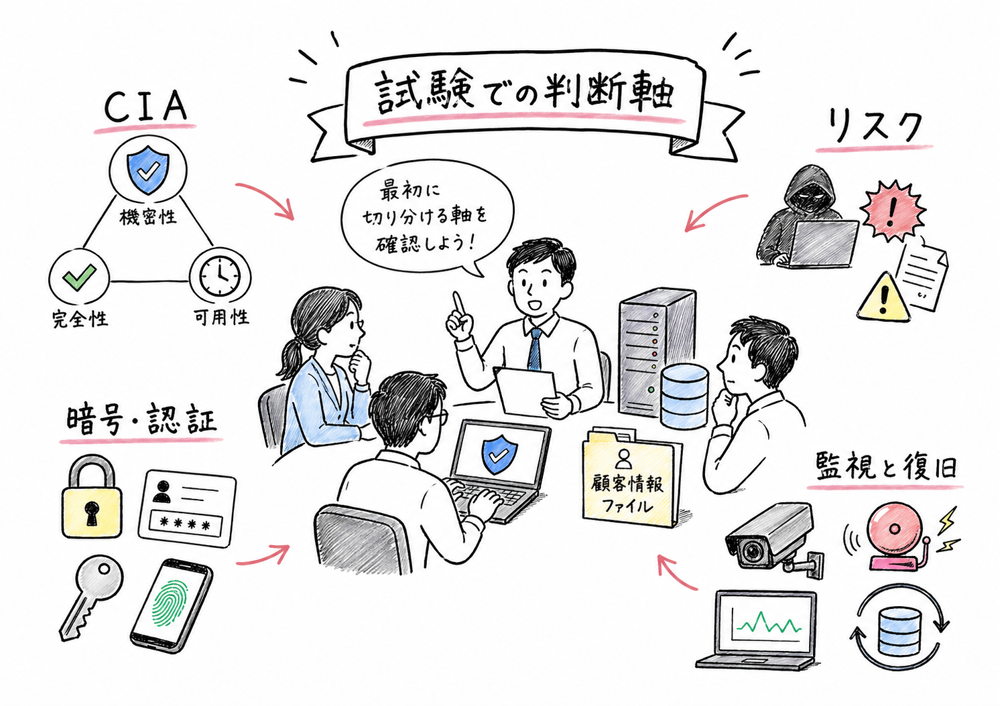

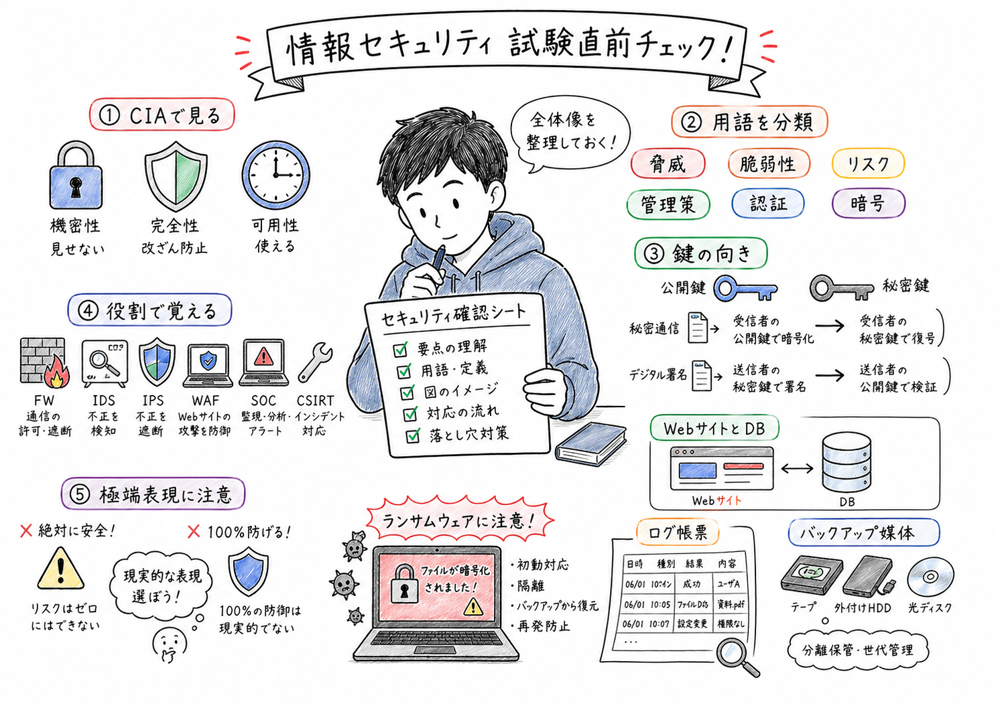

- 情報セキュリティの基本目標は、機密性、完全性、可用性です。漏えい、改ざん、停止のどれを防ぎたいのかで論点を切り分けます。

- リスクは、脅威が脆弱性を突いて損害を与える可能性です。脅威、脆弱性、リスク、管理策を混同しないことが重要です。

- リスクアセスメントは、特定、分析、評価の順で行います。リスク対応は、低減、回避、移転、保有の4分類で考えます。

- 暗号と署名は毎年級の頻出論点です。秘密通信は受信者の公開鍵で暗号化し、送信者認証や完全性確認のための署名は送信者の秘密鍵で行います。

- 認証は、知識要素、所持要素、生体要素の違いと、二要素認証、多要素認証、SSO、リスクベース認証、パスキーの役割の違いを整理します。

- IDS、IPS、WAF、DMZ、SIEM、CSIRT、SOC は、何を検知し、何を遮断し、何を統括するのかで判断します。

- ランサムウェア、ゼロデイ攻撃、ソーシャルエンジニアリング、SQLインジェクション、XSS、CSRF は、攻撃対象や成立条件の違いで切り分けます。

- 個人情報保護やISMSは、単発の技術対策ではなく、組織として継続的に管理する論点です。

基本知識

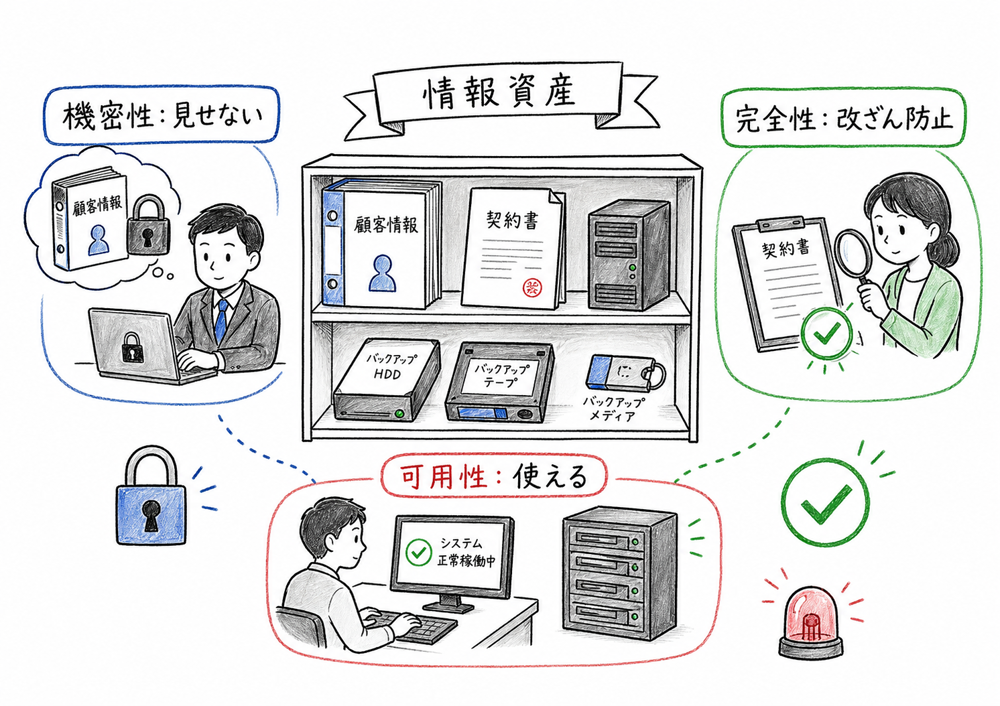

CIAと情報資産

情報セキュリティでは、まず何を守るかを明確にします。顧客情報、営業秘密、契約書、設計データ、ログ、端末、ネットワーク機器、バックアップなどが情報資産です。

機密性は、権限のない者に見せないことです。暗号化、アクセス制御、認証、持出し制限などが代表的な対策です。完全性は、情報が正確で改ざんされていないことです。ハッシュ、デジタル署名、変更履歴、入力制御などが関係します。可用性は、必要なときに使えることです。バックアップ、冗長化、BCP、DoS対策が典型です。

暗号化は主に機密性を高める対策であり、万能ではありません。デジタル署名は完全性や送信者認証、否認防止に役立ちますが、盗聴防止そのものではありません。

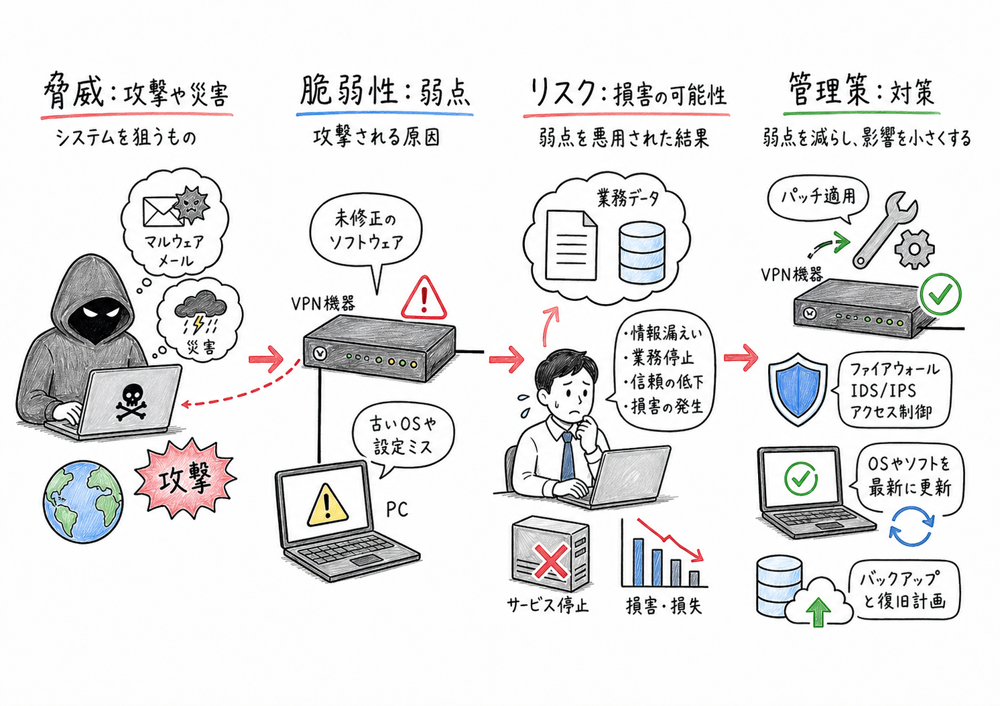

脅威、脆弱性、リスク

脅威は、情報資産に損害を与える原因です。攻撃者、マルウェア、内部不正、災害、障害、操作ミスなどが該当します。

脆弱性は、脅威に悪用される弱点です。未適用パッチ、設定不備、弱いパスワード、教育不足、権限過大、バックアップ未検証などが該当します。

リスクは、脅威が脆弱性を突いた結果、損害が発生する可能性です。たとえば、ランサムウェアは脅威、VPN機器の未修正脆弱性は脆弱性、業務データが暗号化されて業務停止する可能性がリスクです。

リスクアセスメントとリスク対応

リスク特定は、リスクを発見、認識、記述する段階です。リスク分析は、影響度や起こりやすさを踏まえてリスクレベルを決める段階です。リスク評価は、その分析結果を基準と比較して、受容可能かどうかを判断する段階です。

リスク対応の低減は、発生可能性や影響を下げることです。パッチ適用、MFA、教育、ファイアウォールなどが該当します。回避は、そのリスクを伴う行為自体をやめることです。移転は、保険や契約で損失負担を外部へ移すことです。保有は、分析のうえで受け入れることです。放置ではありません。

管理策の考え方

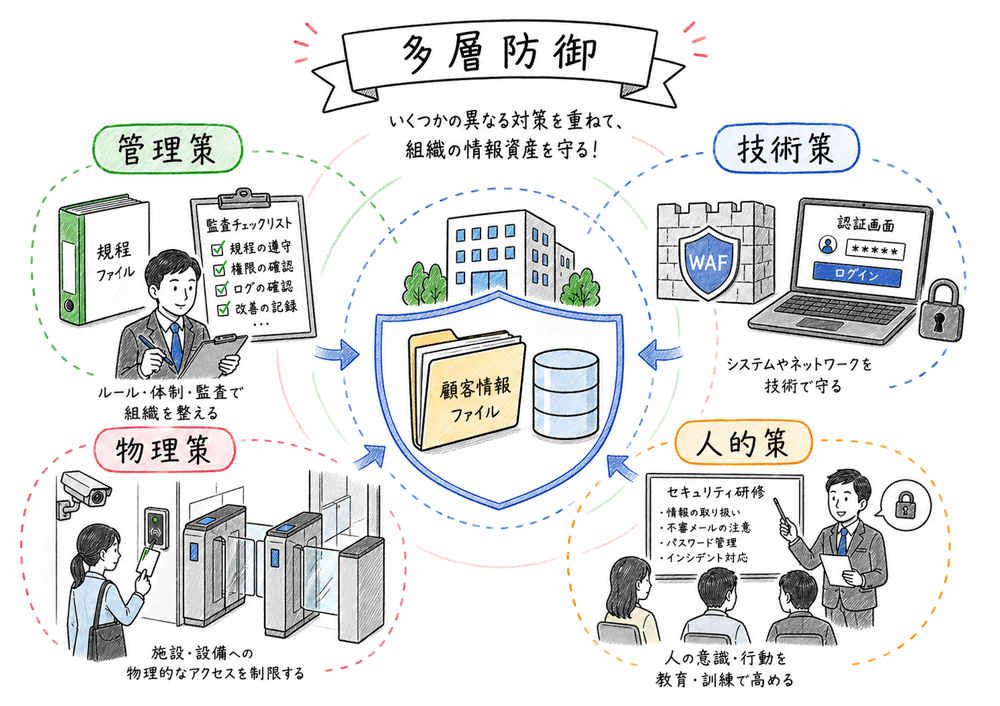

セキュリティ対策は、管理策、技術策、物理策、人的策に分けて考えると整理しやすくなります。方針、規程、権限管理、委託先管理、監査は管理策です。暗号化、認証、アクセス制御、WAF、バックアップは技術策です。入退室管理や施錠は物理策です。教育や訓練、職務分掌は人的策です。

試験では、技術対策だけで守れるように書かれた極端な選択肢に注意します。情報セキュリティは、多層防御と継続運用が基本です。

サイバー攻撃の代表例

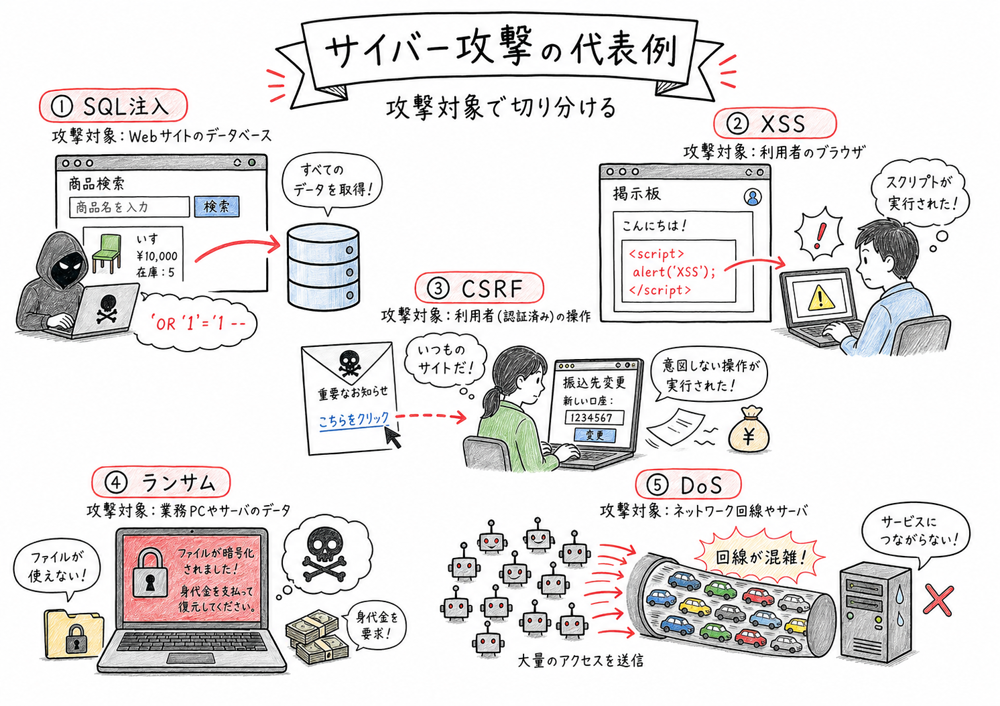

マルウェアは悪意あるソフトウェアの総称です。ランサムウェアは、データを暗号化するなどして利用不能にし、身代金を要求するマルウェアです。主要侵入経路は、不審メール、VPN機器の脆弱性、リモートデスクトップの悪用などです。

標的型攻撃は、特定の組織や個人を狙う攻撃です。ゼロデイ攻撃は、修正プログラムや回避策が公開される前の脆弱性を悪用する攻撃です。標的型攻撃は「誰を狙うか」、ゼロデイ攻撃は「どの脆弱性状態を使うか」という分類軸が違います。

ソーシャルエンジニアリングは、人間の心理や行動の隙を利用する攻撃です。なりすまし電話やのぞき見、廃棄書類の拾得などが典型で、ブルートフォース攻撃のような機械的総当たりとは別物です。

SQLインジェクションは、入力欄などへSQL文の一部を注入して、データベースを不正操作する攻撃です。対策は、プレースホルダ、入力値検証、権限最小化、WAFなどです。

クロスサイトスクリプティングは、Webページへ悪意あるスクリプトを混入させ、利用者のブラウザで実行させる攻撃です。CSRFは、認証済み利用者のブラウザに意図しないリクエストを送らせる攻撃です。クリックジャッキングは、画面を重ねて利用者に意図しないクリックをさせる攻撃です。それぞれ対策が違うので、同じWeb攻撃としてまとめて覚えないことが重要です。

DoSやDDoSは、通信や処理を集中させてサービスを利用不能にする可用性への攻撃です。認証強化が重要な場面でも、DoSそのものの直接対策とは限りません。

暗号、署名、証明書

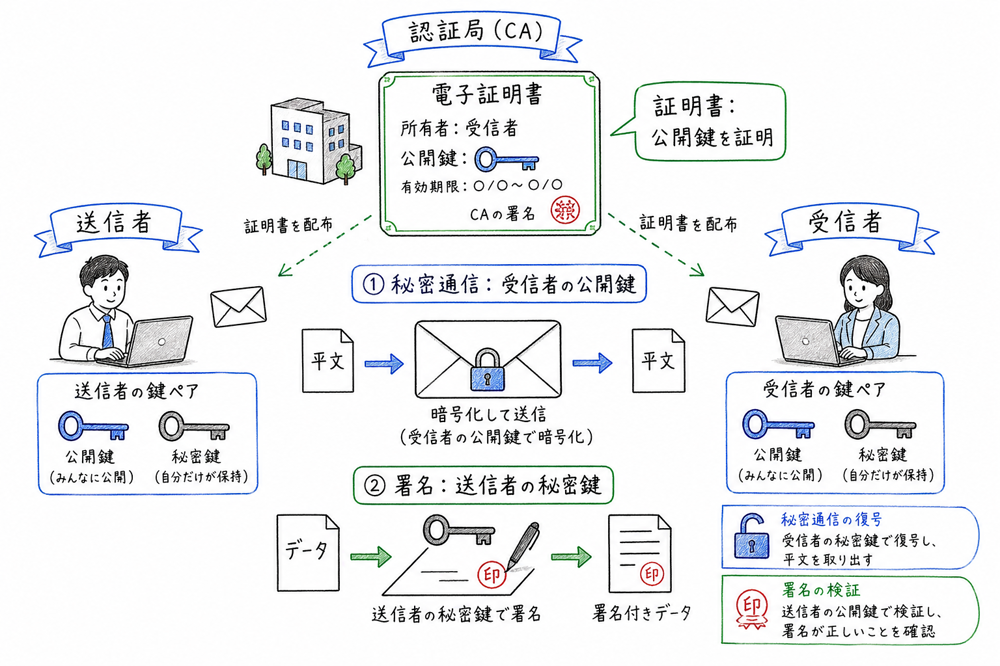

共通鍵暗号は、暗号化と復号に同じ鍵を使います。大量データの暗号化に向きますが、鍵共有を安全に行う必要があります。

公開鍵暗号は、公開鍵と秘密鍵のペアを使います。秘密通信では、送信者が受信者の公開鍵で暗号化し、受信者が自分の秘密鍵で復号します。ここで、送信者の公開鍵や秘密鍵を使う向きにした選択肢は誤りです。

デジタル署名では、送信者が自分の秘密鍵で署名し、受信者が送信者の公開鍵で検証します。送信者認証、完全性確認、否認防止に役立ちますが、盗聴防止の仕組みではありません。

電子証明書は、ある公開鍵が特定の主体に対応していることを認証局が証明するものです。秘密鍵そのものを証明する文書ではありません。

TLSは、通信路を安全にするための仕組みで、公開鍵暗号による鍵共有と共通鍵暗号によるデータ暗号化を組み合わせて使います。

認証とアクセス制御

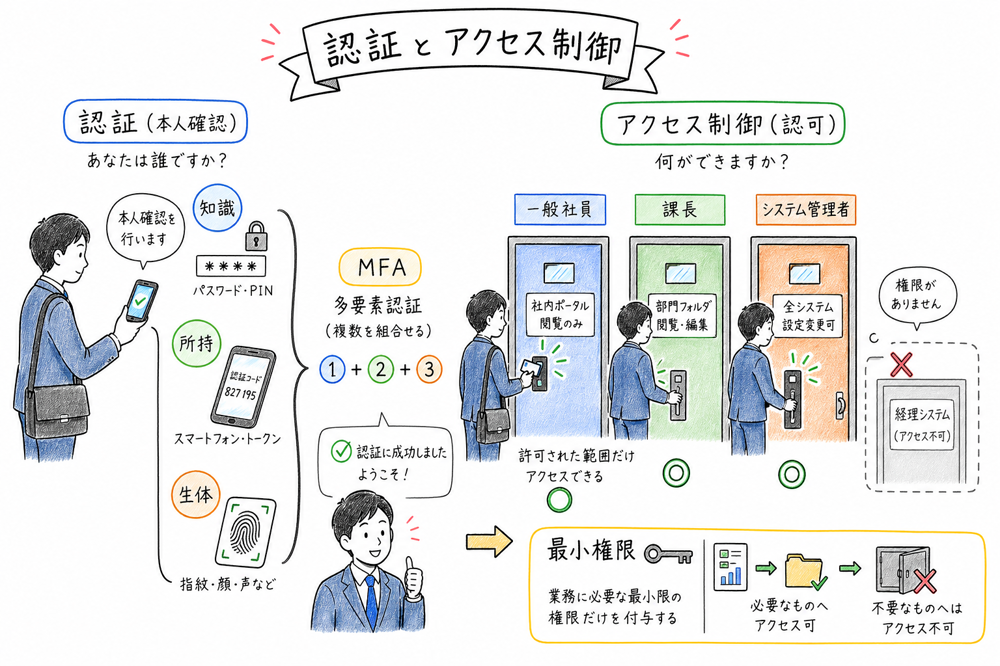

認証は本人確認で、認可は何をしてよいかの許可です。認証できても、すべての情報資産へアクセスしてよいとは限りません。

認証要素は3種類です。知識要素はパスワードやPIN、所持要素はICカードやスマートフォン、生体要素は指紋や顔などです。二要素認証は異なる2種類の要素を使う認証で、同じパスワードを2回使うことではありません。多要素認証も、複数端末で認証することではありません。

チャレンジレスポンス認証は、秘密情報そのものを送らずに応答値で認証する仕組みです。リスクベース認証は、接続元や端末、時間帯などからリスクを判断し、必要に応じて追加認証を求める方式です。SSOは、一度の認証で複数システムを利用できる仕組みで、認証強化策そのものではありません。

パスキーは、FIDO認証資格情報を使うパスワードレス認証です。端末側に秘密鍵を保持し、サービス側は公開鍵で検証します。フィッシング耐性が高い一方で、DoS攻撃への直接対策ではありません。

アクセス制御では、最小権限、職務分掌、特権ID管理、異動や退職時の権限削除、操作ログ取得が重要です。

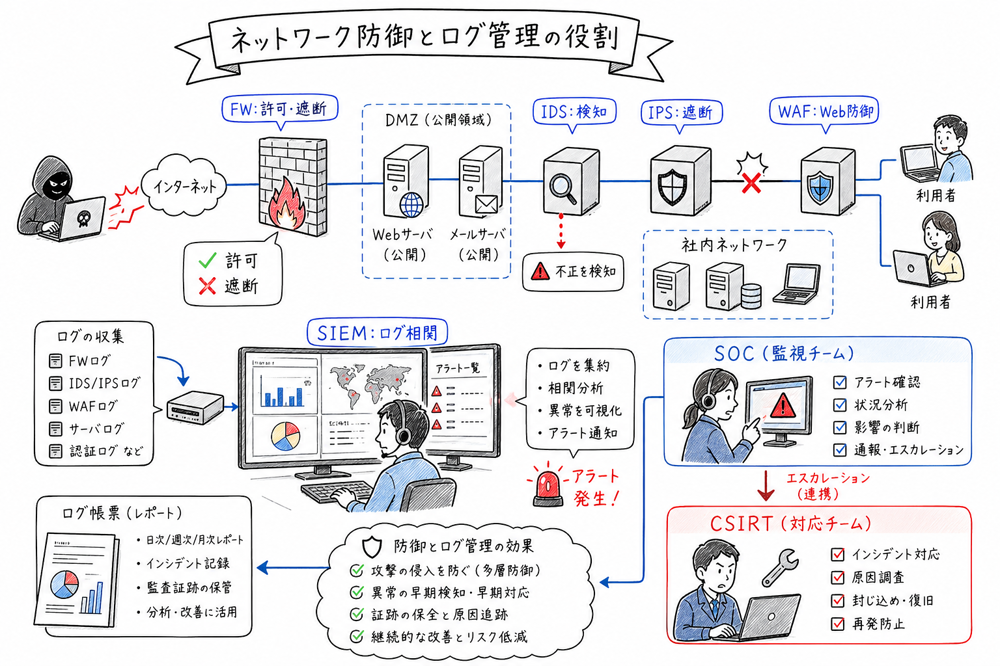

ネットワーク防御とログ管理

ファイアウォールは、通信をルールに基づいて許可、遮断します。IDSは不正侵入を検知して通知し、IPSは検知した通信を遮断します。WAFは、SQLインジェクションのようなWebアプリへの攻撃に対応する装置です。DMZは、公開サーバを置くための中間ネットワーク領域です。SIEMは、複数機器のログを一元管理して相関分析する仕組みです。

CSIRTは、セキュリティインシデント発生時の受付、分析、調整、対応支援を担う組織です。SOCは、脅威の監視や検知を担う運用組織です。CVEは脆弱性の識別子、CVSSは脆弱性の深刻度評価です。

ログは、事故後の原因調査だけでなく、早期検知、監査証跡、内部不正抑止に使います。取得するだけでなく、改ざん防止、時刻同期、保管期間、閲覧権限まで含めて考えます。

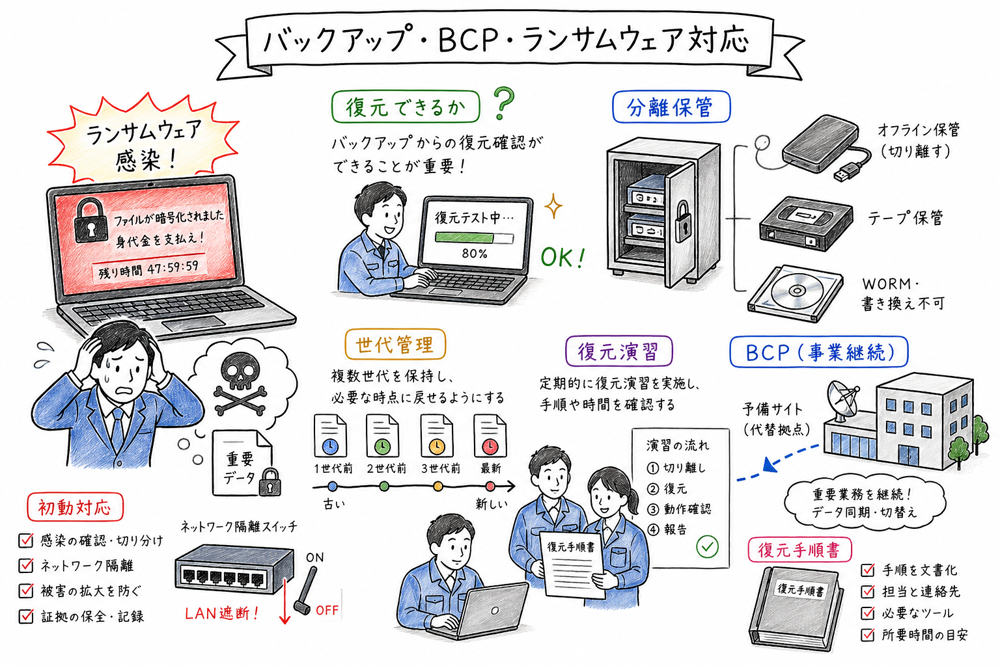

バックアップ、BCP、ランサムウェア対応

バックアップは、可用性を支える代表的な対策です。取得していても、復元できなければ意味がありません。復元手順、所要時間、攻撃時に同時破壊されない保管方法まで考えます。

イメージバックアップは、ディスクやシステム全体の状態をまとめて保存する方式です。ロールバックは、トランザクションなどを処理前の状態へ戻すことです。ウォームサイトは、一定の設備や準備が整った予備サイトです。

ランサムウェア対策では、オフライン保管、世代管理、復元演習が特に重要です。感染時は、すぐに場当たり的な操作をするのではなく、ネットワーク隔離、連絡体制、証拠保全を意識します。

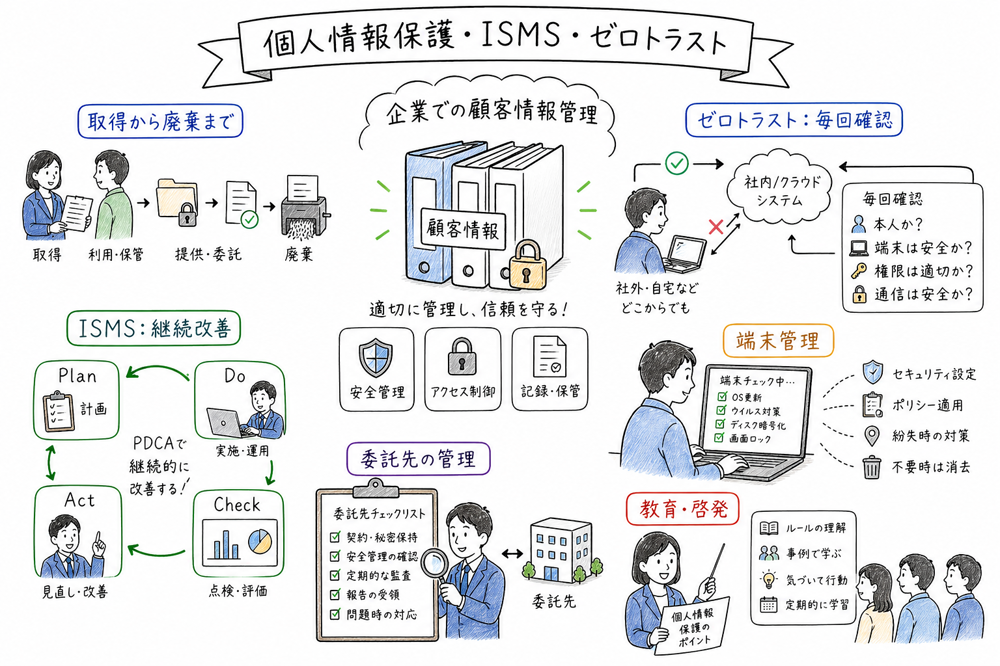

個人情報保護、ISMS、ゼロトラスト

個人情報保護では、取得、利用、保管、委託、第三者提供、廃棄まで管理します。暗号化だけではなく、アクセス制御、認証、ログ、委託先管理、教育も含めて考えます。

ISMSは、情報セキュリティ方針を定め、情報資産を把握し、リスクアセスメントを行い、必要な管理策を選び、運用し、監視し、改善する仕組みです。単発の技術対策ではなく、組織的な継続管理です。

BYODは私物端末の業務利用、COPEは企業所有端末の業務利用と限定的私用の併用です。MDMは端末管理、MAMはアプリ管理、MCMは業務コンテンツ管理です。ゼロトラストは、社内外を暗黙に信頼せず、利用者、端末、接続状況を毎回確認する考え方です。

この章のまとめ

- まず、問われているのが機密性、完全性、可用性のどれに近いかを見ます。漏えい、改ざん、停止のどれを防ぎたいのかで対策候補が変わります。

- 次に、脅威、脆弱性、リスク、管理策のどれを定義しているかを切り分けます。攻撃そのものか、弱点か、損害可能性か、対策かを混同しないことが得点源です。

- リスク問題は、特定、分析、評価、対応の流れで整理します。対応分類は、低減、回避、移転、保有を行為で判断します。

- 暗号問題では、誰のどの鍵を使うかを追います。秘密通信は受信者の公開鍵、署名は送信者の秘密鍵という軸が崩れなければ、多くの選択肢を切れます。

- 認証問題では、認証要素、認証方式、認証連携を分けて考えます。SSOは連携、リスクベース認証は条件付き追加認証、パスキーは公開鍵暗号を使ったパスワードレス認証です。

- IDS、IPS、WAF、DMZ、SIEM は役割で覚えます。検知、遮断、Webアプリ防御、中間領域、ログ相関分析のどれかに対応づけます。

- Web攻撃は一括暗記しない方が安全です。SQLインジェクション、XSS、CSRF、クリックジャッキングは成立条件と対策が違います。

- ランサムウェアや個人情報保護、ISMS の問題では、「これだけで防げる」「専門家に任せればよい」といった断定表現を疑います。多層防御と継続運用が基本です。

一次試験過去問での出方

- 2023年度第1次試験第21問では、BYOD、COPE、MCM、MFA、SSO が問われました。端末所有者、管理対象、認証強化、認証連携の切り分けが中心でした。

- 2023年度第1次試験第22問では、IDS、IPS、WAF、DMZ、SIEM の対応づけが出ました。検知、遮断、Webアプリ防御、ログ統合管理の役割を正確に押さえる必要があります。

- 2023年度第1次試験第23問では、JIS Q 27000 のリスク用語が問われました。リスク特定、分析、評価、リスクレベル、リスク基準の定義対応が重要です。

- 2023年度再試験第18問では、共通鍵暗号方式と公開鍵暗号方式の正誤が出ました。鍵の向きを逆にした選択肢が典型的なひっかけです。

- 2023年度再試験第19問では、生体認証、チャレンジレスポンス認証、二要素認証、秘密の質問、リスクベース認証が問われました。認証要素と認証方式の違いが論点でした。

- 2024年度第15問では、バックアップ、ロールバック、イメージバックアップ、ウォームサイトが問われました。復旧手段と保存単位の違いを整理しておく必要があります。

- 2024年度第17問では、パスキー認証が出題されました。FIDO認証資格情報、公開鍵暗号、端末側本人確認の仕組みが理解できているかが問われました。

- 2024年度第18問では、ゼロデイ攻撃が問われました。標的型攻撃やソーシャルエンジニアリングとの分類軸の違いがポイントでした。

- 2024年度第19問では、CC、CSIRT、CVE、CVSS が問われました。識別子と評価指標、監視組織と対応組織の取り違えに注意が必要です。

- 2025年度第19問では、ランサムウェアが問われました。EPP と EDR の役割、主要侵入経路、バックアップの分離保管、感染時初動がまとめて出ています。